Les rôles FSMO sont au nombre de 5 et il existe plusieurs façons de déplacer des rôles FSMO entre les contrôleurs de domaine Active Directory (par la console AD graphique, NTDSUTIL et PowerShell. Lors du transfert, PowerShell est la méthode la plus rapide et la plus simple.

Les rôles définis au niveau de la forêt :

-

- Contrôleur de schéma

- Maître d’attribution des noms de domaine

Les rôles de domaine :

-

- Contrôleur de domaine principal

- Maître RID

- Maître d’infrastructure

Lors d’une migration et pour les rôles de domaine, l’opération est a effectué sur chaque domaine concerné.

Commande pour déterminer les serveurs qui disposent des rôles FSMO du domaine :

Get-ADDomain | Select-Object InfrastructureMaster, RIDMaster, PDCEmulator

Pour les deux rôles spécifiques à la forêt, utiliser « Get-ADForest » :

Get-ADForest | Select SchemaMaster, DomainNamingMaster

La commande « Move-ADDirectoryServerOperationMasterRole » est utilisée pour transférer ou saisir des rôles FSMO

Le paramètre « Identity » spécifie le contrôleur de domaine de destination vers lequel le ou les rôles sont déplacés.

Le paramètre « OperationMasterRole » spécifie le ou les rôles a déplacer.

0 : PDCEmulator

1 : RIDMaster

2 : InfrastructureMaster

3 : SchemaMaster

4 : DomainNamingMaster

Pour transférer les 5 rôles FSMO vers un contrôleur de domaine nommé « DC2 » (pour mon exemple), exécutez cette commande :

Move-ADDirectoryServerOperationMasterRole -Identity DC2 -OperationMasterRole 0,1,2,3,4

Par défaut, PowerShell vous invite à confirmer chaque rôle, mais l’option Oui à Tous est disponible.

L’option « -Force » permet de forcer le transfert des 5 rôles FSMO si le serveur qui en disposait n’est plus disponible. Elle est équivalente à la commande « seize » de NtDSUtil

Si vous utilisez cette option, le serveur qui disposait des rôles avant ne devra plus être remis sur le réseau. N’utilisez l’option que s’il est définitivement hors ligne.

Move-ADDirectoryServerOperationMasterRole -Identity DC2 -OperationMasterRole 0,1,2,3,4 -Force

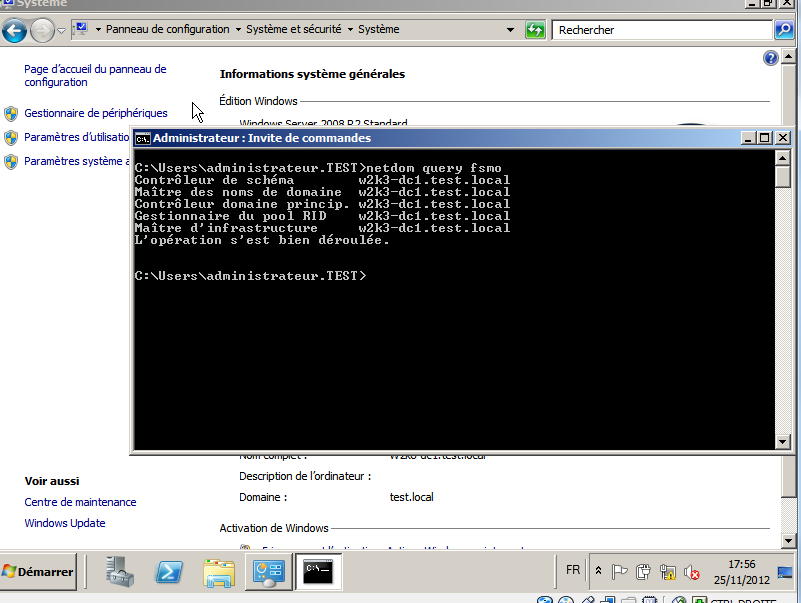

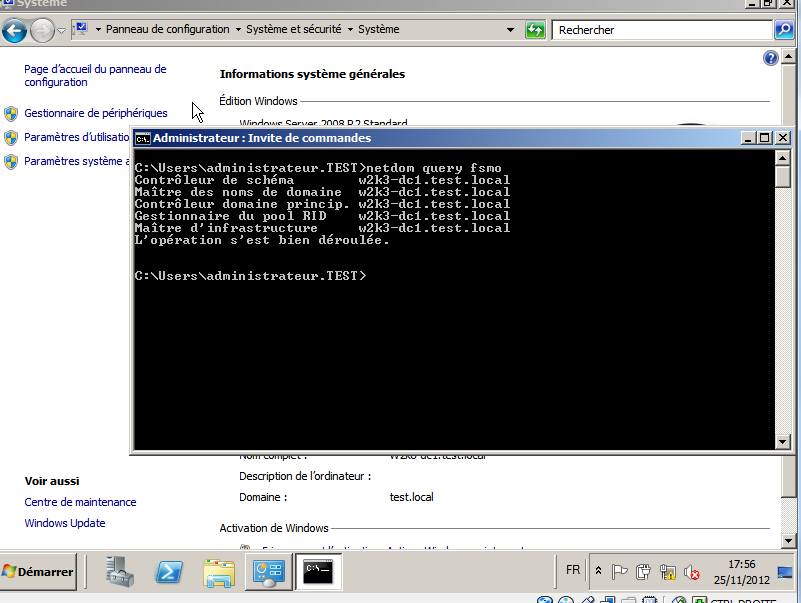

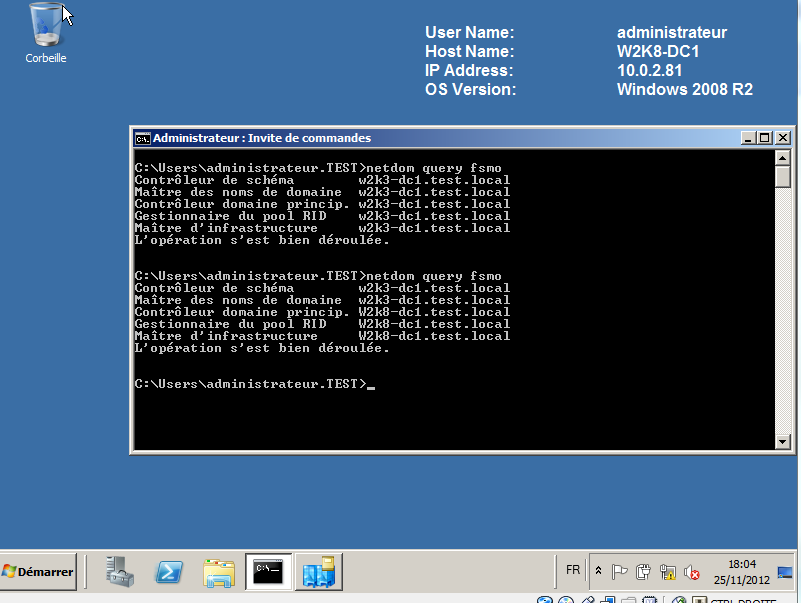

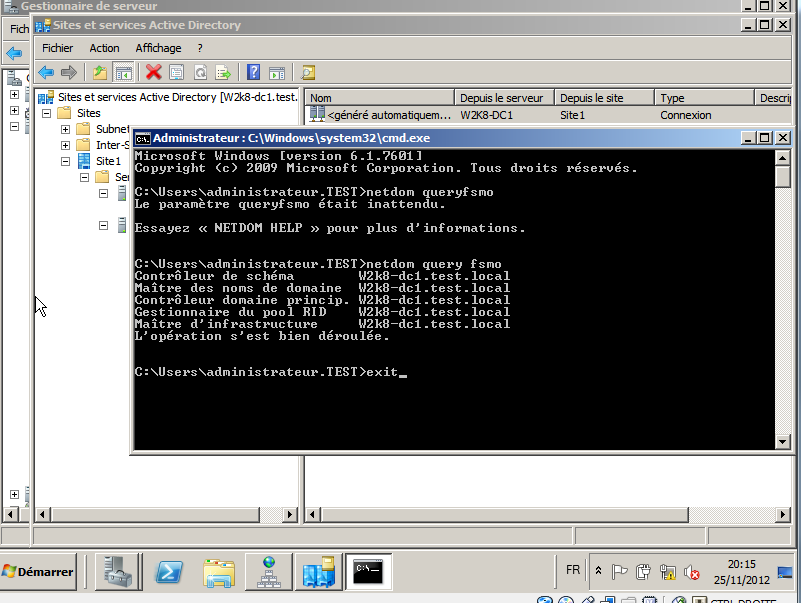

La commande ‘Netdom query fsmo’ permet de contrôler quel serveur détient les rôles de maître d’opération.

L’ensemble de ce qui est réaliser se fait sur le premier serveur c’est à dire celui qui possède les rôles.

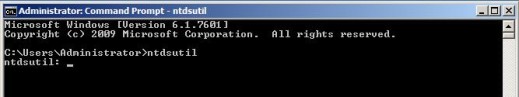

1 – Exécuter NTDSUTIL

Ouvrir CMD puis saisir « ntdsutil.exe »

2 – Connexion au Serveur de destination

Il faut établir une connexion avec le serveur sur lequel on veut transférer les rôles FSMO :

ntdsutil: roles

fsmo maintenance: connections

server connections: connect to server NOM-DU-SERVEUR

server connections: quit

fsmo maintenance:

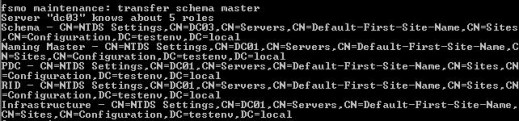

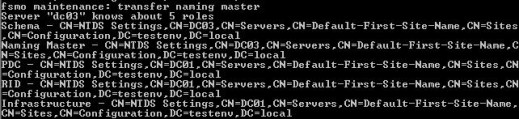

3 – Transfert des rôles

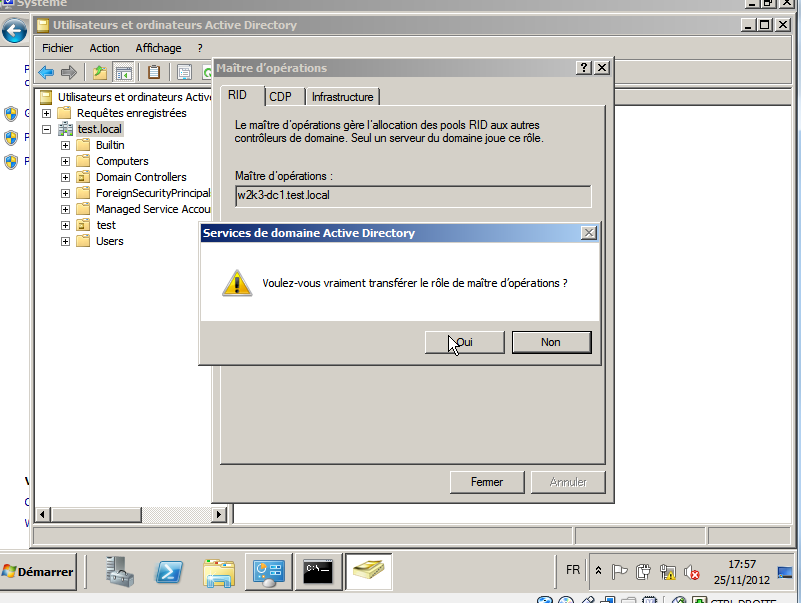

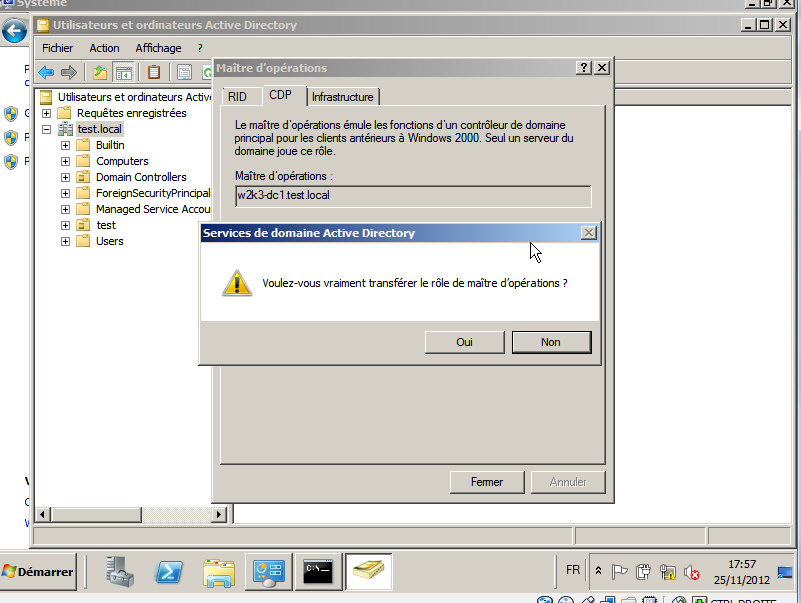

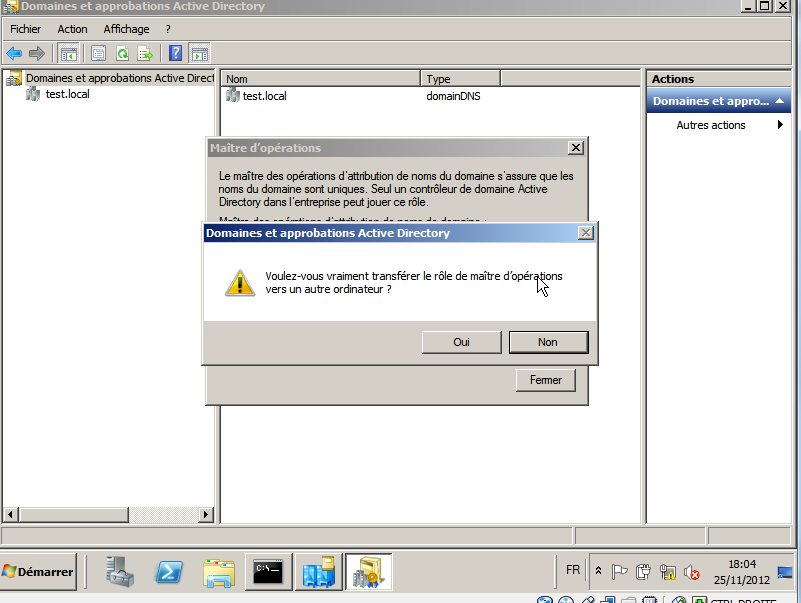

Une boite de dialogue apparaît pour le transfert de chacun des rôles (A valider par OUI)

fsmo maintenance: transfer schema master

Serveur 2003 : fsmo maintenance: transfer domain naming master

Serveur 2008 – 2012 – 2016 – 2019 … : fsmo maintenance: transfer naming master

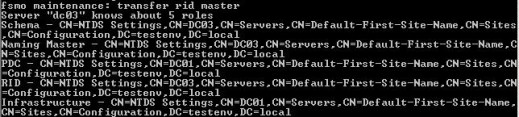

fsmo maintenance: transfer rid master

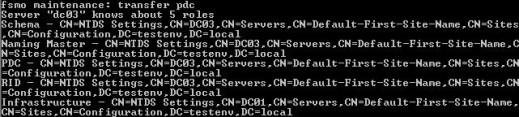

fsmo maintenance: transfer pdc

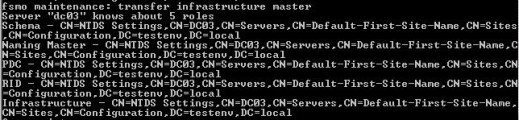

fsmo maintenance: transfer infrastructure master

fsmo maintenance: quit

ntdsutil: quit

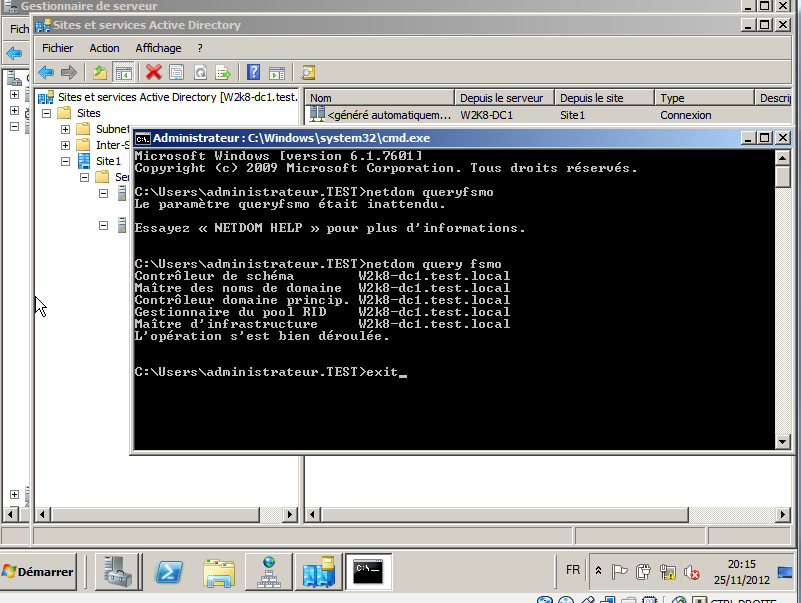

4 – Vérification du transfert

CMD : netdom query fsmo

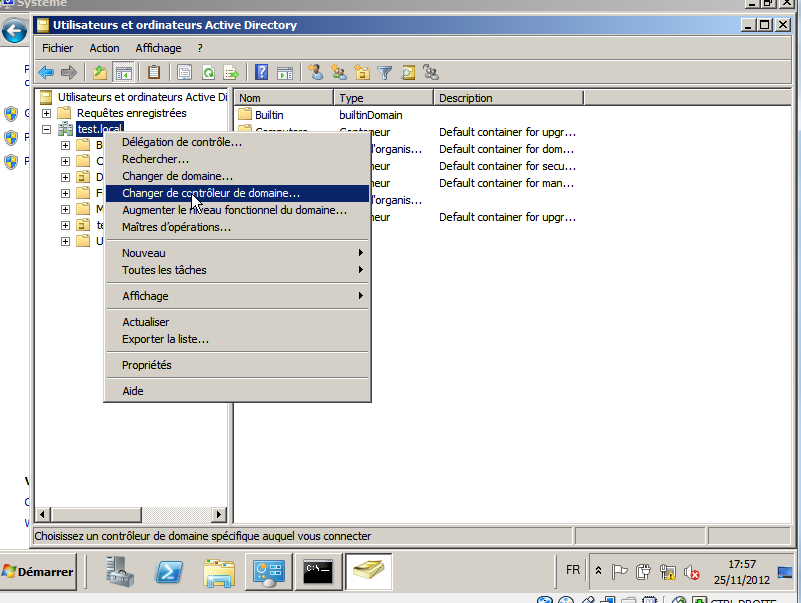

Via l’interface graphique de Windows Server on peut transférer les rôles d’un contrôleur de domaine à un autre.

La commande ‘Netdom query fsmo’ permet de contrôler quel serveur détient les rôles de maître d’opération.

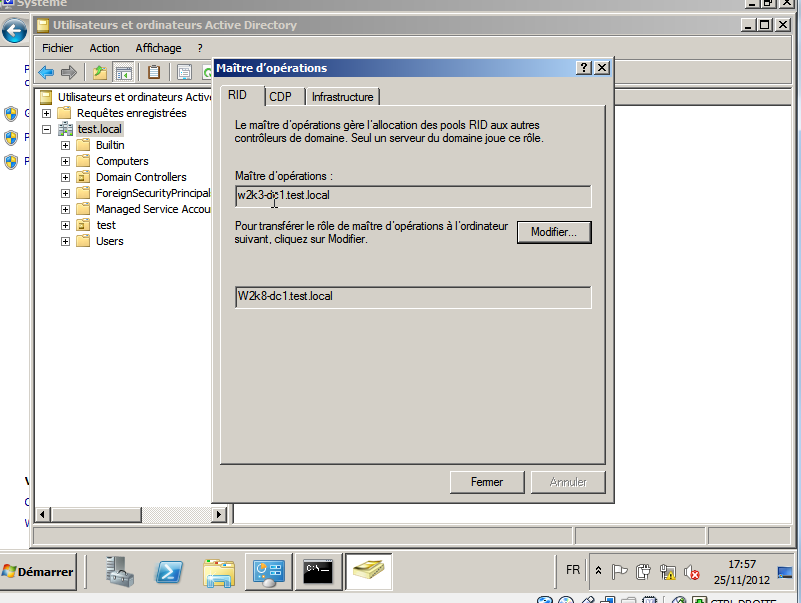

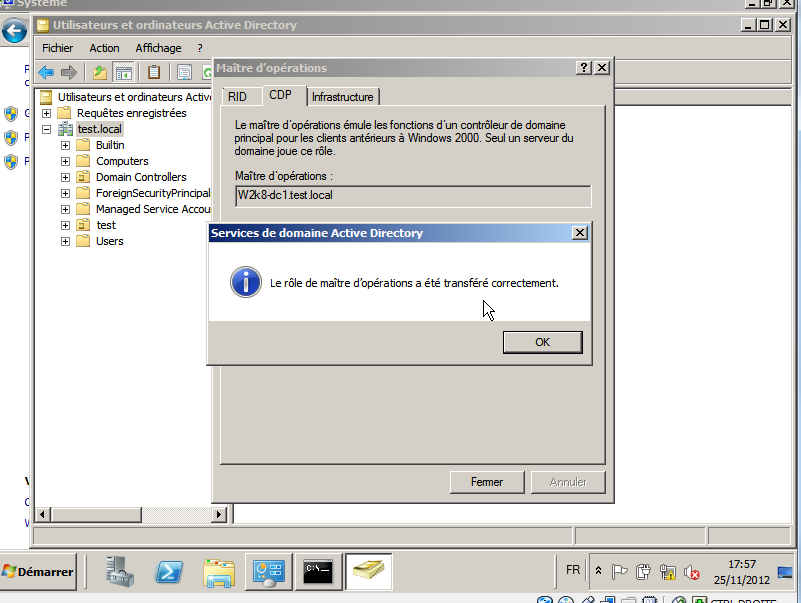

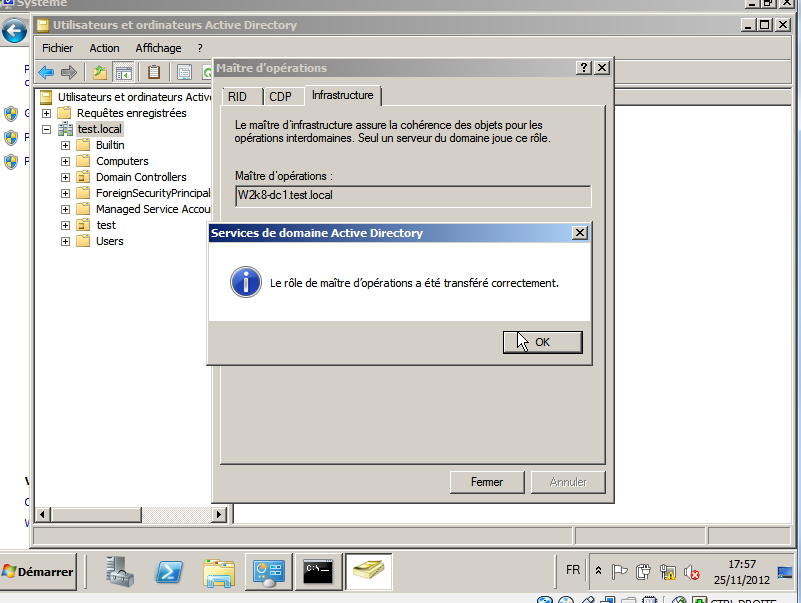

Dans la console « Utilisateur et Ordinateur Active Directory », sélectionner le contrôleurs de domaine qui doit prendre les rôles.

Ensuite, il suffit d’aller dans les rôles FSMO, puis de cliquer sur transférer pour chacun des 3 rôles.

La commande ‘netdom query fsmo’, nous permet de vérifier que les 3 rôles sont maintenant bien détenu par le nouveau serveur.

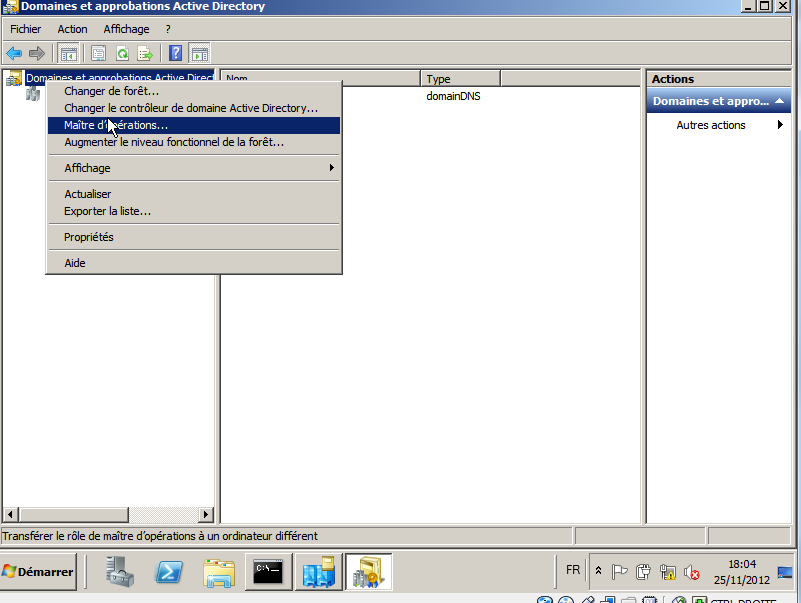

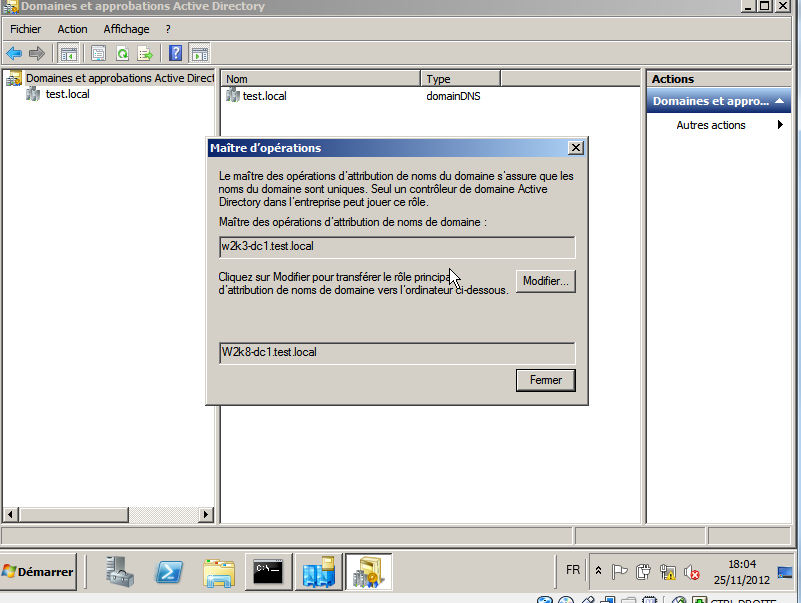

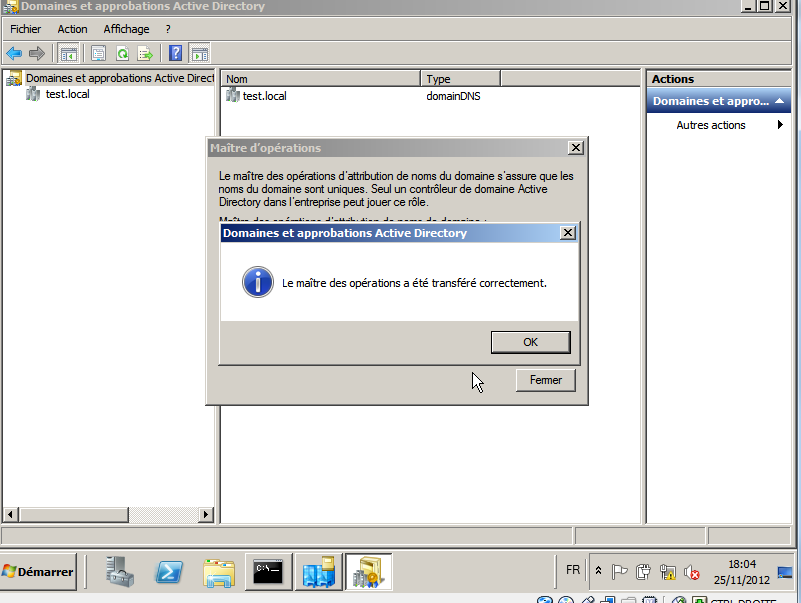

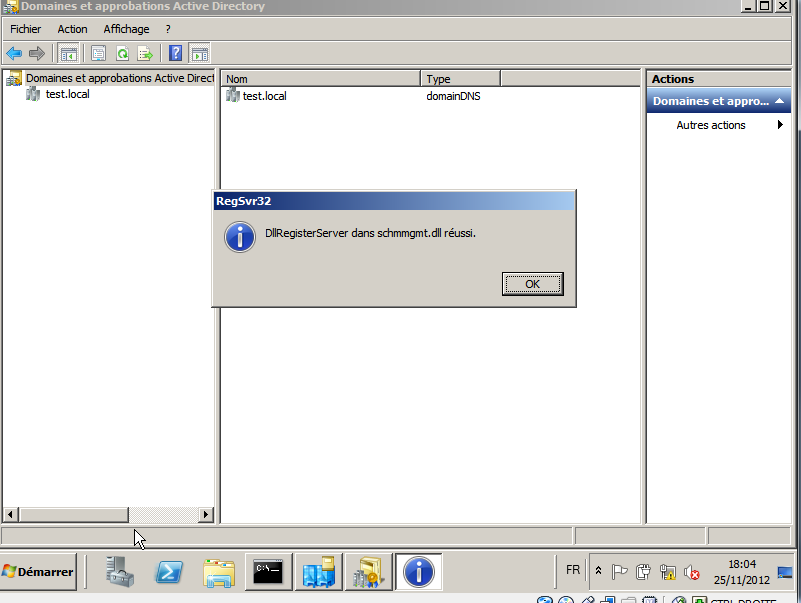

Dans la console ‘Domaine et approbation’, nous allons transférer le rôle de « maître d’attribution des noms de domaine »

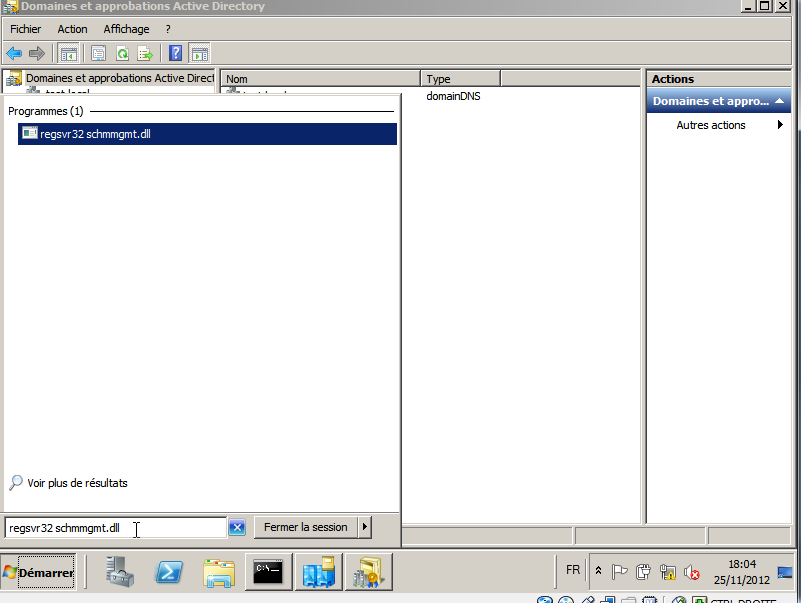

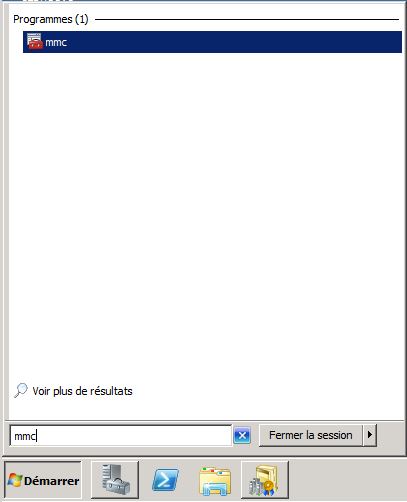

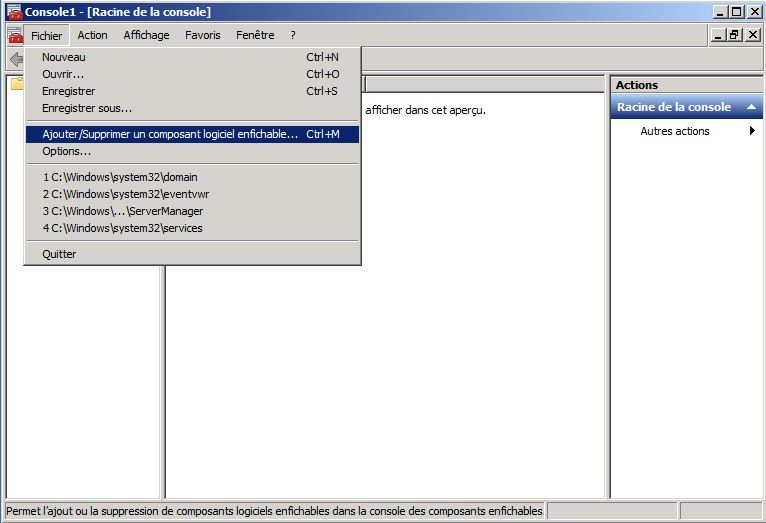

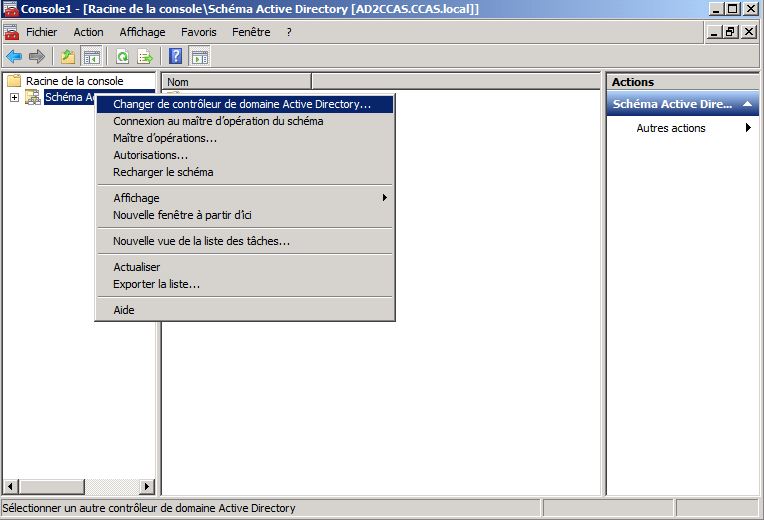

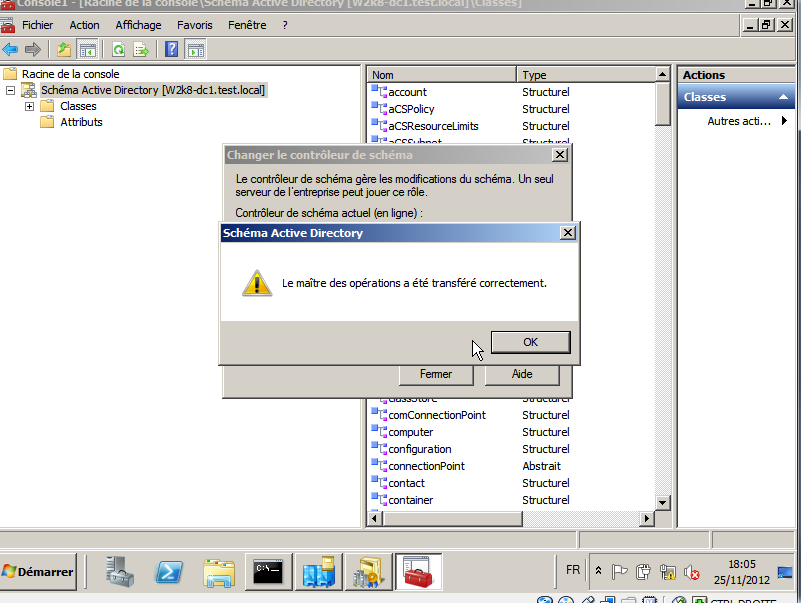

Afin d’accéder à la console « mmc » du schéma « Active Directory », nous allons enregistrer la dll correspondante :

« regsvr32 schmmgmt.dll »

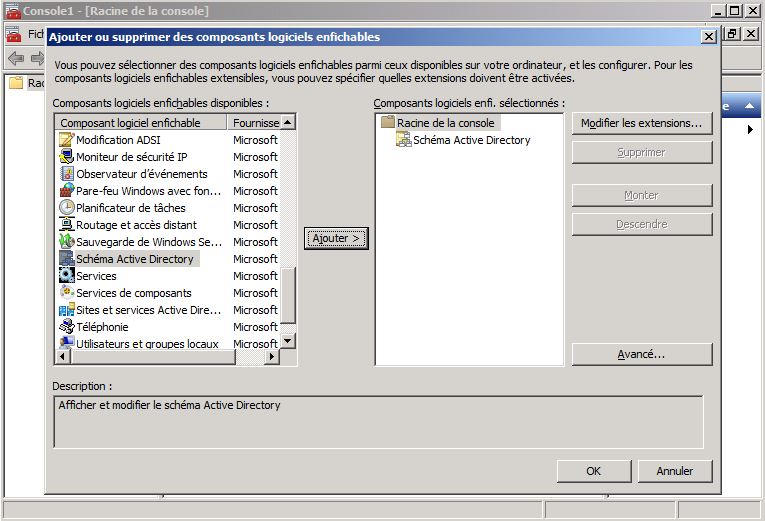

Dans la console MMC, nous trouvons maintenant le composant logiciel « Schéma Active Directory »

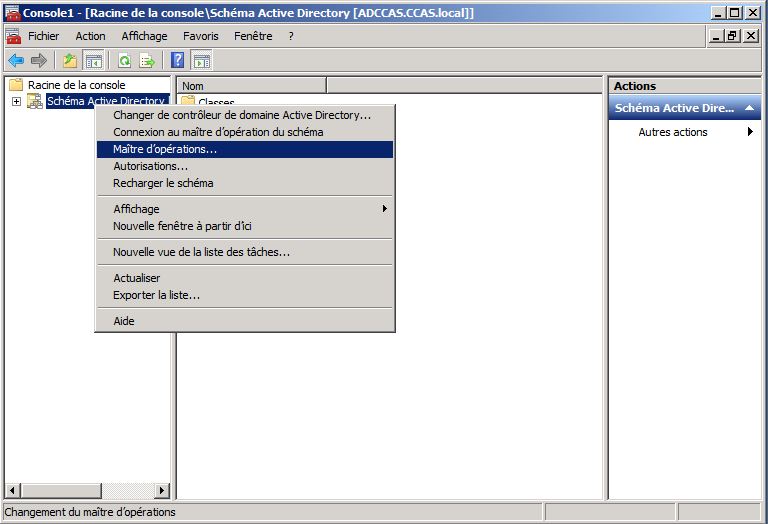

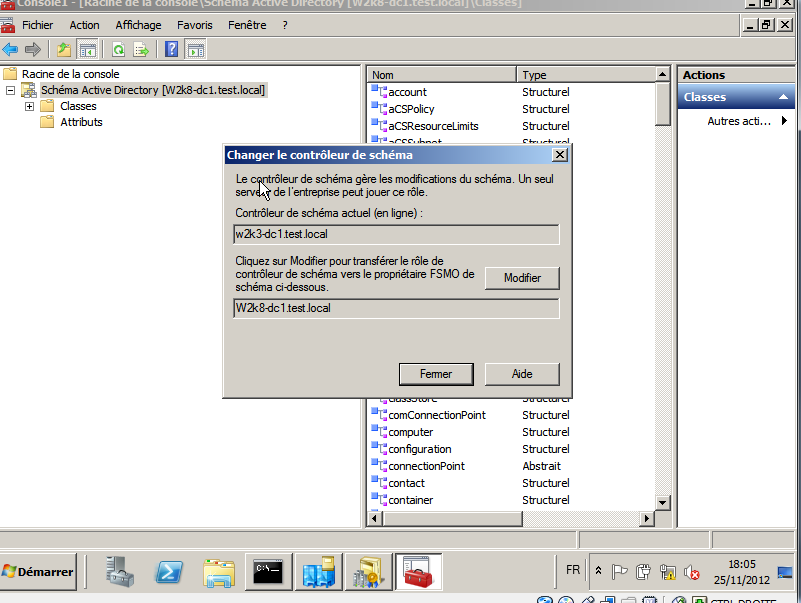

Nous pouvons maintenant transférer le rôle de maître de schéma.

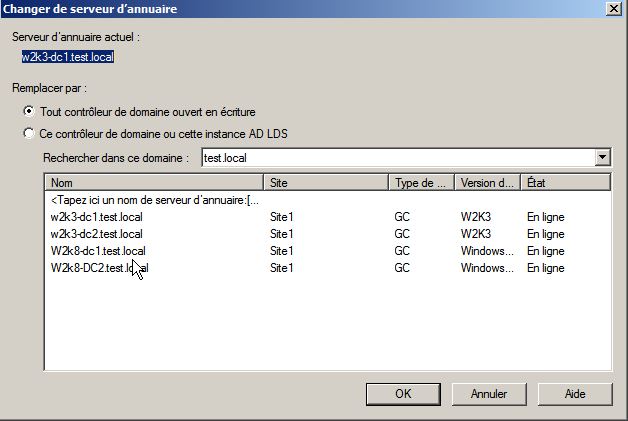

Pour cela, il faut se connecter sur le contrôleurs de domaines qui doit prendre le rôle.

Nous vérifions le résultat.